Mise en route du routeur

Configuration d’un routeur avec le service Internet par Câble sur une page de configuration classique basée sur le Web

Notions de base: lexique détaillé & illustré

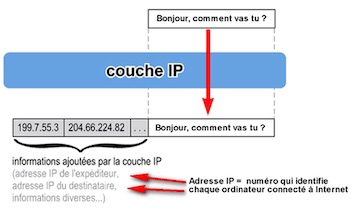

ADRESSE IP

L'adresse IP est une adresse unique attribuée à chaque appareil d'un réseau informatique utilisant IP comme protocole (c'est-à-dire qu'il n'existe pas sur un même réseau deux ordinateurs ayant la même adresse IP).

De même, l'adresse postale (nom, prénom, rue, numéro, code postal et ville) permet d'identifier de manière unique un destinataire. Tout comme avec l'adresse postale, il faut connaître au préalable l'adresse IP de l'ordinateur avec lequel vous voulez communiquer.

Vous pouvez en apprendre davantage en cliquant ici.

Comment connaître son adresse IP locale?

- utiliser la commande ipconfig /all.

Avec Windows 10 taper cmd dans O Taper ici pour rechercher et choisissez invite de commandes

Dans la fenêtre, saisissez la commande (en respectant l'espace): ipconfig /all puis pressez la touche Entrée de votre clavier.

Qui attribue les adresses IP?

Pour que le système Internet fonctionne, il faut que les adresses IP dites publiques soient toutes différentes parmi les 4 milliards de combinaisons autorisées par les 32 bits de l'adresse. La croissance rapide de l'Internet rend impossible ou inutile d'attribuer des adresses IP publiques différentes à toutes les machines de l'Internet. L'IANA (The Internet Assigned Numbers Authority), organisme qui attribue les adresses Internet, a donc créé 3 blocs d'adresses, dites privées:

- Classe A: 10.0.0.0 à 10.255.255.255

- Classe B: 172.16.0.0 à 172.31.255.255

- Classe C: 192.168.0.0 à 192.168.255.255

Ces blocs d'adresses privées ne sont pas routés sur l'Internet et l'usage de ces adresses est libre à l'intérieur d'un Internet local. Vous pouvez donc les attribuer comme vous le souhaitez pour votre réseau local privé.

Pour utiliser le stock d'adresses publiques existantes, les FAI (Fournisseur d'Accès à Internet) ne donnent qu'une seule adresse IP publique accessible sur l'Internet dans la plupart des offres grand public. Si vous n'avez qu'une machine, il n'y a pas de problème, mais dès que vous avez plusieurs machines, vous devez attribuer des adresses privées, prises dans les blocs ci-dessus. Cette solution présente un inconvénient majeur: les machines avec des adresses privées ne peuvent plus communiquer directement avec l'Internet public. Il faut donc trouver un moyen simple de contournement utilisé avec tous les routeurs grand public: le NAT (voir ce mot).

ADRESSE MAC (MEDIA ACCESS CONTROL)

L'adresse MAC est l'adresse physique unique d'un matériel d'interface réseau. La première moitié de l'adresse MAC indique le constructeur. Ainsi une carte réseau, un routeur, un switch, une Clé USB Wifi ... possèdent une adresse Mac.

Exemple d'une adresse Mac: 7E:FB:56:A2:AF:89 (6 octets de formes hexadécimales )

A quoi ça sert?

Uniquement sur le réseau local, l'adresse est transmise à chaque paquet d'information pour faciliter la transmission. Cela peut permettre aussi de filtrer des accès de tout appareil voulant se connecter dans un réseau.

Connaître une adresse Mac?

Cliquez sur le bouton Démarrer, sur Exécuter, saisissez cmd puis cliquez sur Ok.

Dans la fenêtre, saisissez a la commande ipconfig /all puis pressez la touche Entrée de votre clavier.

L’adresse mac de votre carte réseau wifi se situe dans la rubrique carte Ethernet connexion réseau sans fil.

BACKHAUL

On parle de «Connexion Ethernet Backhaul» qui est une fonctionnalité qui relie deux unités avec un câble Ethernet. Ce terme est beaucoup utilisé dans les configurations mesh entre le routeur et les satellites, ainsi on peut faire communiquer les différents modules «satellites» (uniquement entre eux) via un câble Ethernet. En fait il existe diverses structures de connexions typiques en Ethernet Backhaul, les possibilités varient selon les constructeurs.

BAIL DHCP

Pour des raisons d'optimisation des ressources réseau, les adresses IP sont délivrées pour une durée limitée, appelée bail. Un client qui voit son bail arriver à terme peut demander au serveur un renouvellement du bail. De même, lorsque le serveur verra un bail arrivé à terme, il émettra un paquet pour demander au client s'il veut prolonger son bail. Si le serveur ne reçoit pas de réponse valide, il rend disponible l'adresse IP. C'est le DHCP qui gère et optimise l'attribution des adresses IP en jouant sur la durée des baux.

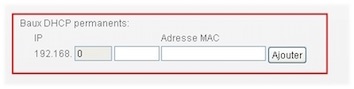

BAIL PERMANANT DHCP?

DHCP signifie Dynamic Host Configuration Protocol: il s'agit d'un protocole qui permet à un ordinateur qui se connecte sur un réseau d'obtenir dynamiquement (c'est-à-dire sans intervention particulière) sa configuration réseau. Le but du protocole DHCP est la simplification de l'administration d'un réseau. Dans le cas qui nous intéresse, le DHCP va se charger d'attribuer les adresses IP à chaque ordinateur.

Un bail permanent, lui, se charge d'attribuer une adresse IP permanente à une machine. Il permet aussi d'éviter les problèmes de conflits d'IP qui surviennent lors de l'attribution d'adresses IP fixes fixées au niveau du protocole TCP/IP. Il se configure en utilisant l'adresse Mac.

BEAMFORMING

Technologie visant à optimiser les performances du Wi-Fi, en détectant l’emplacement du récepteur et en stimulant le signal dans sa direction, tout en réduisant les niveaux de puissance dans d’autres directions.

BSSID (BASE SERVICE SET IDENTIFIER)

Chaque point d'accès wifi est identifié par son BSSID. Il s'agit de l'adresse MAC du point d'accès.

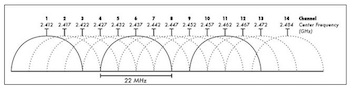

CANAL WIFI

La technique WiFi, comme toutes les techniques sans fil, doit utiliser une partie limitée de la bande de fréquences, afin de limiter les parasitages d'autres équipements. Sans être strictement similaires sur l'ensemble du globe, les fréquences de la bande ISM (2,4 GHz) autorisées pour le WiFi par les différents États sont néanmoins assez homogènes.

Pour pouvoir communiquer, tous les équipements d'un réseau WiFi doivent utiliser un même canal. Dans les réseaux WiFi en mode infrastructure (utilisant un point d'accès), celui-ci dépend du canal fixé au niveau du point d'accès. Pour avoir un bon débit, il est fortement conseillé d'utiliser les canaux 1, 6 et 11. En effet les canaux WiFi se chevauchent et il est préférable d'être sur un canal non utilisé.

Vous pouvez en apprendre davantage en cliquant ici.

CLÉ DE CRYPTAGE WIFI

En matière de WiFi, les données qui transitent entre deux machines d’un même réseau sont chiffrées à l’aide d’un des protocoles WEP, WPA ou WPA2. Ces protocoles (du plus ancien au plus récent) utilisent des algorithmes de chiffrement différents et en particulier des clés de tailles différentes.

Le protocole WEP (Wired Equivalent Privacy) utilise une clé d’une longueur de 64 à 256 bits dont 24 ne sont pas utilisés pour le chiffrement. C'est une clé d’une longueur de 5 à 29 caractères. L’algorithme utilisé dans le chiffrement possède une grande faiblesse qui est exploitée aujourd’hui très facilement par les hackers (quelques minutes suffisent pour reconstituer la clé WEP).

Le protocole WPA (WiFi Protected Access) offre une protection d’un niveau bien supérieur à WEP. Il utilise pourtant le même algorithme de chiffrement, en revanche un TKIP (Temporal Key Integrity Protocol) a été ajouté qui rend très difficile la reconstitution. Dans les configurations les plus courantes, le mode Personnel est utilisé avec la PSK (Pre-Shared Key) qui permet d’utiliser une clé alphanumérique normale d’une longueur d’au moins 32 caractères qui offre un niveau de protection tout à fait acceptable.

Le protocole WPA2, quant à lui utilise un algorithme de chiffrement beaucoup plus puissant, utilisé dans le cryptage des documents sensibles et possédant une clé très forte. Il s’agit de la dernière norme du protocole WPA permettant de protéger votre réseau WLAN.

Conclusion: vous devez donc utiliser une clé WPA2!

DBM ET DBI

La valeur en dBm exprime une puissance d'émission d'une carte WiFi. Pour info une valeur en dBm est convertissable en watts selon une formule logarithmique. 0 dBm c'est 1mW, 10dBm c'est 10 mW, -10 dBm c'est 0,1mW, etc. Plus cette valeur s’approche de -30 dBm, plus le signal WiFi est fort. Un signal à -55 dBm est plus puissant qu’un signal à -70 dBm.

La valeur en dBi exprime un gain d'antenne WiFi. En simplifié, plus une antenne a un gros gain (une grosse valeur en dBi), plus elle portera loin. En contrepartie, plus elle a un gros gain, plus sa directivité est élevée, et moins elle sera capable d'émettre dans toutes les directions (que ce soit sur le plan horizontal ou vertical, après çcela dépend de la forme de l'antenne).

En ajoutant la puissance d'émission du matériel en dBm et le gain de l'antenne en dBi, on obtient ce qu'on appelle la PIRE, soit la puissance totale d'émission.

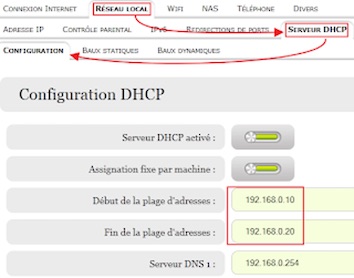

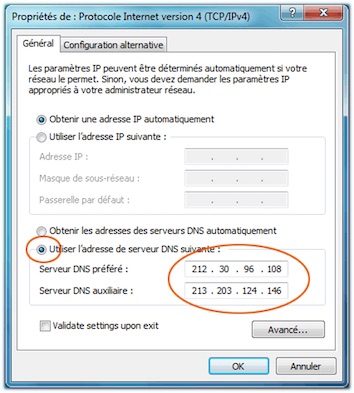

DHCP (DYNAMIC HOST CONFIGURATION PROTOCOL)

Protocole réseau dont le rôle est d’assurer la configuration réseau d’un appareil en affectant automatiquement une adresse IP et un masque de sous-réseau. DHCP peut aussi configurer l’adresse de la passerelle par défaut, des serveurs de noms DNS…

Le protocole DHCP sert principalement à distribuer des adresses IP sur un réseau.

Les adresses IP sont délivrées avec une date de début et une date de fin de validité. C'est ce qu'on appelle un «bail». Il évite à l'utilisateur d'avoir à configurer manuellement les adresses IP de son réseau. L’attribution tient compte des adresses IP fixées manuellement (souvent une plage d'adresse est réservée aux IP manuelles).

Attention, dans le cadre d'un réseau LAN, il ne doit y avoir qu'un seul service de DHCP.

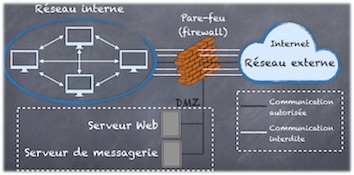

DMZ (DEMILITARIZED ZONE)

Lorsque certaines machines du réseau interne ont besoin d'être accessibles de l'extérieur (serveur web, serveur de messagerie, serveur FTP, etc.), il peut être utile de créer un espace virtuel, accessible aussi bien du réseau interne que de l'extérieur, sans pour autant risquer de compromettre la sécurité du réseau interne. On parle donc de «zone démilitarisée» (DMZ). Pour désigner cette zone isolée hébergeant des applications mises à disposition du public. La DMZ fait ainsi office de «zone tampon» entre le réseau interne à protéger et le réseau externe via un pare-feu (firewall).

C'est donc un sous-réseau séparé du réseau local et isolé de celui-ci et d'Internet par un pare-feu. Ce sous-réseau contient les machines étant susceptibles d'être accédées depuis Internet (serveur web, serveur de messagerie), et qui n'ont pas besoin d'accéder au réseau local.

Le DMZ concerne peu les réseaux locaux privés (sauf pour les geeks) mais plutôt les entreprises. En effet, ouvrir tous les ports vers une seule et même IP est une opération à risque à utiliser avec précaution. Par défaut, l’IP se termine par .0, une IP qui ne sera jamais attribuée.

Pour créer une DMZ bien sécurisée, il faut utiliser deux firewalls. Le premier laisse passer uniquement le trafic vers la DMZ. Le second n’autorise que le trafic entre la DMZ et le réseau interne. Cette configuration est considérée comme mieux sécurisée, puisqu’un pirate devra compromettre deux machines pour accéder au LAN interne.

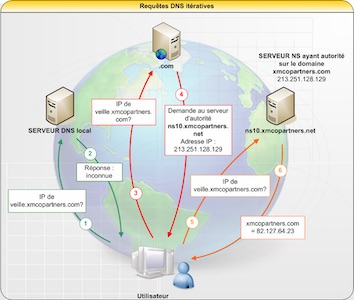

DNS (DOMAIN NAME SYSTEM)

Chaque ordinateur connecté possède une adresse IP propre, cependant les utilisateurs travaillent avec des noms de machines explicites (noms d'hôtes). À l'aide du DNS on peut associer les 2 et assurer la corrélation.

C'est un service permettant de traduire un nom de domaine en adresses IP de la machine portant ce nom. Ex: 224.31.192.5 = www.truc.ca.

Un domaine: le domaine .ca est l'ensemble des ordinateurs hébergeant des activités pour des personnes ou des organisations en relation avec le Canada. Il existe de nombreux domaines, plus ou moins hiérarchisés...

DNS est donc aussi :

- l'ensemble des organismes qui gèrent les noms de domaine en .ca .com .net .org .name .info .biz ...

- un serveur qui comprend et gère les DNS et IP (annuaire répertoire d'adresses Web (URL) qui assure la correspondance nom / adresses IP). Les fournisseurs d'accès ont leur propre DNS, mais il existe sur Internet de nombreux serveurs DNS très structurés.

- dans la configuration des routeurs, les adresses des serveurs DNS sont toujours indiquées (le plus souvent de manière automatique).

Comment? Quand un internaute tape un nom de domaine dans son navigateur (le client), il va envoyer une requête à un serveur de noms local (serveur DNS local) pour lui demander de trouver la bonne adresse IP. Si le serveur local ne trouve pas l'adresse IP en son sein, il va adresser lui-même une requête à un serveur de noms racine (serveur DNS root), qui va lui renvoyer l'adresse IP du serveur de nom desservant le TLD demandé (.com par exemple)...

ESSID (EXTENTED SERVICE SET IDENTIFIER)

Plusieurs points d'accès WiFi peuvent participer au même réseau sans fil pour étendre la surface de couverture. Le nom du réseau est alors appelé ESSID pour marquer la différence entre le point d'accès avec lequel le terminal mobile communique et le réseau sans fil sur lequel il se trouve.

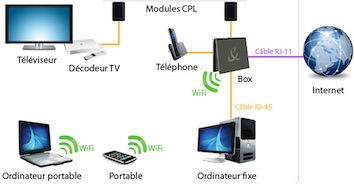

FAI (FOURNISSEUR D'ACCÈS INTERNET)

(Le terme en anglais désignant un FAI est Internet Service Provider (ISP) ou Internet Access Provider (IAP).

Les offres d'accès internet par ADSL, fibre ou coaxial s'accompagnent la plupart du temps d'un accès à la télévision et du téléphone gratuit vers les lignes fixes au Canada. Il s'agit des offres triple play. Avec l'intégration du téléphone mobile dans les offres triple play, l'offre globale s'oriente vers le quadruplay.

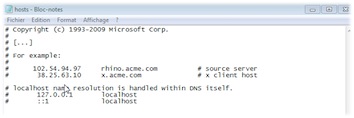

FICHIER HOSTS

Le fichier hosts est un fichier utilisé par le système d'exploitation d'un ordinateur lors de l'accès à Internet. Son rôle est d'associer des noms d'hôtes à des adresses IP. Lors de l'accès à une ressource réseau par nom de domaine, ce fichier est consulté avant l'accès au serveur DNS et permet au système de connaître l'adresse IP associée au nom de domaine sans avoir recours à une requête DNS.

Cette technologie est très vieille et, désormais, le fichier «hosts» est vide par défaut, rien n'empêche de l'utiliser pour accélérer l'accès à certains sites (domaines) par rapport au mécanisme DNS, et surtout, pour bloquer l'accès à d'autres sites (domaines).

HOTSPOT

Ou borne WiFi, ou point WiFi, est un point d'accès sans-fil à des services web sur Internet. Le hotspot (dans un café, aéroport, gare...) donne donc accès à un réseau sans fil WiFi permettant aux utilisateurs de terminaux mobiles de se connecter à Internet. L'accès ainsi fourni peut être gratuit ou payant pour l'utilisateur.

Les opérateurs, derrière les hotspots, sont appelés WISP (Wirelles Internet Service Provider = Fournissseur d'Internet sans fil).

HOTSPOT 2.0

Pour se connecter à un hotspot (gare ou aéroport...), il faut entrer des identifiants à chaque connexion, et répéter l'action à chaque changement de borne WiFi.

Le Hotspot 2.0, permet de relier le réseau d'un opérateur téléphonique à celui d'une entreprise gérant des hotspots. Le réseau reconnaît automatiquement les smartphones de ses clients autorisés à s'y connecter ce qui permet aux utilisateurs d'y accéder sans avoir à entrer ni identifiant, ni mot de passe.

Ainsi pourront se construire de vastes réseaux WiFi à travers la mise en place de Hotspot 2.0 éparpillés dans les villes. Cette interconnexion d'un grand nombre de points d’accès WiFi au travers de multiples accords d’itinérance permet aux utilisateurs de passer en toute transparence d’un réseau WiFi à l’autre en tout lieu. Les utilisateurs peuvent se connecter automatiquement non seulement aux points d’accès appartenant à leur opérateur, mais également à ceux de n’importe quel opérateur disposant d’un accord d’itinérance avec leur opérateur domestique, par exemple lors d’un déplacement à l’étranger.

INTERNET

«Network» est le mot anglais pour «réseau».

En interconnectant tous les réseaux de la planète entre eux (militaires, universités, gouvernements, entreprises, fournisseurs d'accès...), on obtient un réseau géant qui couvre une grande partie de la planète.

«Internet» = «Inter-networks»

Internet est donc l'interconnexion de tous les réseaux de la planète. Internet n'est là que pour transporter vos données jusqu'à l'ordinateur de votre choix. Il ne fournit aucun autre service. Les données sont transportées selon de règles de communication ou protocoles: le protocole d'internet (IP = «Internet Protocol»). On dit qu'ils sont transportés par IP (c'est en effet le protocole IP qui est chargé de transporter les paquets de données jusqu'à la destination).

LAN (LOCAL AREA NETWORK)

Réseau informatique sur un espace restreint (habitation, bâtiment, entreprise). Il utilise TCP / IP comme protocole et les liaisons se font par câble ou sans-fil (radio).

MESH OU RESEAU MAILLE

Une topologie maillée correspond à plusieurs liaisons point à point: chaque terminal peut être relié à tous les autres. Dans le cas d'une couverture WiFi, on parle de topologie «mesh».

Le réseau maillé (ou maillage en réseau) est une topologie de réseau qualifiant les réseaux (filaires ou non) dont tous les hôtes sont connectés pair-à-pair sans hiérarchie centrale, formant ainsi une structure en forme de filet. Par conséquent, chaque nœud doit recevoir, envoyer et relayer les données.

MIMO (MULTIPLE INPUT, MULTIPLE OUTPUT)

Technologie d'antenne en WiFi (et réseaux mobiles), qui consiste à utiliser plusieurs antennes tant au niveau de la source (émetteur) qu'à celui de la destination (récepteur). Les antennes présentes à chaque extrémité du circuit de communication sont combinées pour minimiser les erreurs et optimiser le débit des données. Cette technologie permet au WiFi d’exploiter simultanément plusieurs flux.

MODEM

Le réseau Internet et les réseaux téléphoniques, fibres aux coaxiaux sont des réseaux totalement séparés.

Le réseau Internet (et l'ordinateur) n'est capable de véhiculer que des données informatiques (des données numériques: des zéros et des uns). Le réseau téléphonique, lui, n'est capable de transporter que des sons (votre voix, de la musique...).Il faut donc un petit boîtier capable de convertir les zéros et les uns en sons et vice-versa: c'est un modem.

MODEM signifie MODulateur / DEModulateur.

Moduler, c'est créer un son (on dit un signal) en fonction des zéros et des uns. Démoduler, c'est retrouver les zéros et les uns à partir du signal. Ainsi, votre ordinateur peut communiquer sur Internet par l’intermédiaire du réseau téléphonique avec modem.

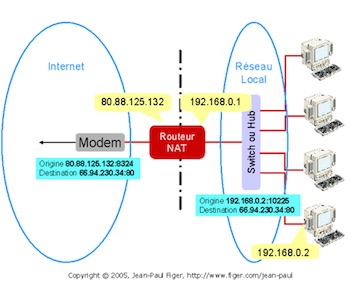

NAT (NETWORK ADDRESS TRANSLATION)

En réseau informatique, on dit qu'un routeur fait du NAT lorsqu'il fait correspondre les adresses IP internes (non uniques et souvent non routables) d'un intranet à un ensemble d'adresses externes uniques et routables. Ce mécanisme permet notamment de faire correspondre une seule adresse externe publique visible sur Internet à toutes les adresses d'un réseau privé, et pallie ainsi l'épuisement des adresses IPv4. Les correspondances entre les adresses privées (internes) et publiques (externes) sont stockées dans une table.

La fonction NAT dans un routeur traduit une adresse IP privée source interne en adresse IP globale. La plupart des routeurs implémentent le NAT pour permettre à plusieurs machines de partager une seule adresse IP publique.

Ainsi, chaque machine du réseau nécessitant d'accéder à internet est configurée pour utiliser la passerelle NAT (cette adresse IP de la passerelle est indiquée dans les paramètres TCP/IP). Lorsqu'une machine du réseau effectue une requête vers Internet, la passerelle effectue la requête à sa place, reçoit la réponse, puis la transmet à la machine ayant fait la demande.

Étant donné que la passerelle camoufle complètement l'adressage interne d'un réseau, le mécanisme de translation d'adresses permet d'assurer une fonction de sécurisation. En effet, pour un observateur externe au réseau, toutes les requêtes semblent provenir de l'adresse IP de la passerelle.

De fait, c'est le routeur (ou plus exactement la passerelle) qui permet d'associer à une adresse IP privée (par exemple 192.168.1.3) une adresse IP publique routable sur Internet.

PARE-FEU

Un pare-feu ou firewall est un système protégeant un ordinateur ou un réseau d'intrusions de pirates en filtrant les connexions qui peuvent être autorisées, bloquées, rejetées... selon les ports utilisés. Ce filtrage peut être matériel en configurant le routeur, un proxy... ou logiciel en utilisant un logiciel pare-feu personnel comme celui proposé par Windows ou un autre.

PASSERELLE

La passerelle par défaut (gateway) permet de relier des réseaux avec des protocoles différents, en analysant les requêtes, donc joue aussi un rôle de sécurité. C’est l’adresse IP de l’appareil (en général un routeur) côté réseau interne qui permet de se connecter à un autre réseau externe (Internet).

De fait, le terme passerelle est utilisé pour désigner un modem-routeur du Fai qui «route» sur le réseau.

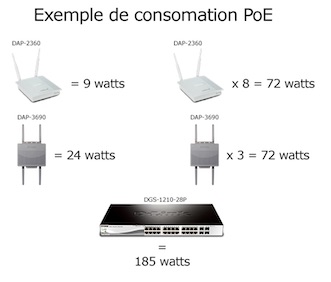

POE (POWER OVER ETHERNET)

C'est une alimentation électrique par câble Ethernet. C'est la technologie qui utilise les câbles Ethernet RJ45 pour alimenter en électricité les équipements PoE tels que les téléphones et les caméras IP en même temps que la transmission des données.

En assurant l’alimentation électrique et l’échange de paquets de données IP sur un même câble, il évite l’installation d’un double réseau (IP et électrique) et élimine ainsi l’ensemble des coûts sous-jacents. Il simplifie ensuite le travail d’administration.

Parmi les solutions PoE on distingue les systèmes actifs conformes aux directives normalisés sous l'appellation IEEE 802.3af (PoE) et IEEE 802.3at (PoE+) et les systèmes passifs ne répondant qu'aux spécifications propriétaires de certains constructeurs.

PoE Actif / Passif: Les modèles PoE passifs sont souvent plus économiques, mais limités dans les performances à 100 Mbps. La distance entre l'injecteur et l'appareil alimenté dépasse rarement 30 m sans dégradation du signal, contrairement aux modèles actifs 100 Mbps ou Gigabit atteignant sans problème les 100 m d'une liaison Ethernet classique.

Pour bien choisir votre switch, il faut avant tout que vous déterminiez les appareils que vous allez alimenter via le PoE. En effet, outre le nombre de ports dont vous allez avoir besoin, vous allez devoir faire attention à la consommation électrique de chaque appareil, car la consommation varie selon la nature du périphérique client. Un téléphone IP est souvent moins gourmand qu’une caméra réseau ou qu’une borne WiFi. Une fois que vous aurez calculé la consommation électrique nécessaire pour alimenter tous vos appareils, vous pourrez choisir le switch PoE offrant une puissance électrique (appelé aussi budget PoE) égale ou supérieure à celle nécessaire. Ensuite, il reste à déterminer si vous avez besoin d’un switch administrable ou non au regard de votre application, comme par exemple lors d’une cohabitation entre un réseau bureautique et de la téléphonie IP.

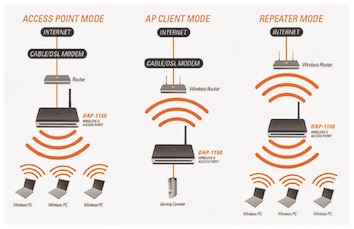

POINT D'ACCÈS (AP)

Appareil qui créé un réseau local sans-fil, en se connectant à un routeur filaire par câble Ethernet et délivre un signal WiFi.

Un point d'accès (AP pour Access point) permet donc de donner un accès au réseau filaire à un réseau en WiFi. Le Point d'accès est souvent intégré au routeur. Un point d'accès sans-fil permet donc de relier sans-fil des stations clientes WiFi (ordinateur, smartphone, appareil DLNA...), mais aussi de rejoindre un réseau local filaire par le biais d'un ou plusieurs ports RJ45 présent(s) sur le point d'accès (aussi appelé PA). On comprend alors que tous les routeurs WiFi actuels sont des points d'accès WiFi, dotées en plus de fonctions de routage et souvent d'un modem pour se connecter à Internet.

PONT / BRIDGE

Passerelle particulière, que l'on utilise au sein d'un même réseau physique, pour relier des réseaux de même type. Un pont dispose d'un pied dans chaque réseau. Un pont analyse les adresses MAC et ne tient pas compte du protocole de communication situé au-dessus, mais nécessite un protocole identique de chaque côté du pont.

Mode «pont» ou «bridge» = sens différent qui concerne un choix de configuration d'un routeur, ce qui désactive la fonction de routage du routeur et permet de l'utiliser autrement (le plus souvent comme AP). «Passer son routeur en mode bridge» signifie désactiver le mode routeur afin que le routeur devienne un simple AP WiFi.

PORTS

Avec IP, on envoie et reçoit des paquets de données d'un ordinateur à l'autre. Or plusieurs programmes fonctionnent en même temps sur le même ordinateur: un navigateur, un logiciel d'email et un logiciel pour écouter la radio sur Internet. Si l'ordinateur reçoit un paquet IP, comment savoir à quel logiciel donner ce paquet IP? On attribue des numéros de ports (portes) de l'ordinateur dédié à telle ou telle application. Pour chaque port, un numéro lui est attribué, qui est codé sur 16 bits, ce qui implique qu'il existe un maximum de 2 puissance 16 ports, soit 65 536 ports par ordinateur (de 0 à 65535).

La liste des ports est divisée en trois parties nommées :

- Les ports connus, compris entre 0 et 1023.

- Les ports enregistrés, compris entre 1024 et 49151.

- Les ports dynamiques ou privés, compris entre 49152 et 65535.

Les ports fonctionnent essentiellement selon 2 protocoles de transport d'information:

- UDP (User Datagram Protocol): flux unidirectionnel sans accusé de réception (comme l'envoi d'une lettre par la poste).

- TCP (Transmission Control Protocol): flux avec double connexion entre machines (comme un appel téléphonique).

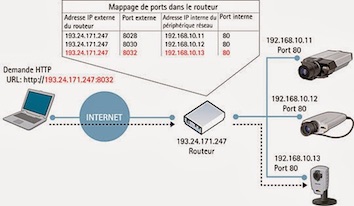

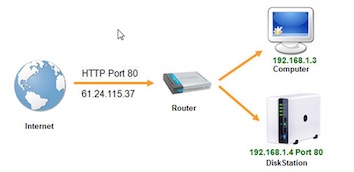

REDIRECTION D'UN PORT

La redirection de port ou port forwarding ou port mapping, consiste à configurer la passerelle réseau (routeur) pour rediriger des paquets réseaux reçus sur un port donné de la passerelle vers l'adresse IP d'un autre ordinateur ou équipement réseau. Cela permet entre autres de proposer à des ordinateurs extérieurs à un réseau d'accéder à des services répartis sur plusieurs ordinateurs de ce réseau. Or, afin de maximiser votre protection, les routeurs sont équipés d’un pare-feu (ou firewall) dont le paramétrage initial bloque toute communication initiée depuis l’extérieur.

Également appelées règles NAT (Network Address Translation), ces redirections ont pour but de définir une règle de redirection de port sur la passerelle, redirigeant tous les paquets reçus sur son port 80 (ou autre) vers une machine spécifique.

Rediriger un port, c'est donc ouvrir une porte (appelé port) vers un port d’un équipement se trouvant chez vous (LAN).

Ces ports correspondent généralement à des applications ou des fonctions. Il faut donc configurer la passerelle réseau (routeur) pour transmettre à une machine spécifique du réseau interne, tous les paquets reçus sur un port particulier.

Ex.: Pour accéder de l'extérieur à une caméra IP ou un Nas (port 80), il sera nécessaire de définir une règle de redirection de port sur la passerelle, redirigeant tous les paquets TCP reçus sur son port 80 vers la machine 192.168.1.4. Ainsi, de l'extérieur, pour accéder à mon application depuis internet, il me suffira de saisir l’adresse IP de mon routeur suivi du numéro de port WAN, ce qui donne l'adresse: http://61.24.115.37:80 pour accéder au Nas DiskStation.

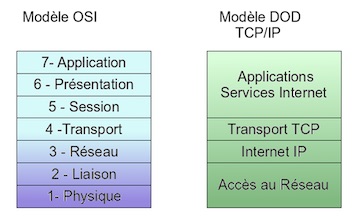

PROTOCOLE

Un protocole est une série d'étapes à suivre pour permettre une communication harmonieuse entre plusieurs ordinateurs. La circulation des données sur Internet dépend d'un ensemble de protocoles regroupés sous le terme «TCP-IP» (Transmission Control Protocol / Internet Protocol). La suite TCP / IP est l'ensemble des protocoles utilisés pour le transfert des données sur Internet.

Il est basé sur le modèle OSI (Open Systems Interconnection) devenu un Standard. Ce protocole est, en fait, une pile en sept couches, chaque couche résout un certain nombre de problèmes relatifs à la transmission de données, et fournit divers services.

Dans la couche 7 de ce protocole circulent d'autres protocoles liés à des applications:

- HTTP (Hyper Texte Transfert Protocol): utiliser pour consulter les pages web.

- FTP (File Transfert Protocol): utiliser pour transférer des fichiers.

- SMTP (Simple Mail Transfert Protocol) : utiliser pour envoyer des mails.

- POP (Post Office Protocol): utiliser pour recevoir des mails.

- Telnet: utiliser surtout pour commander des applications côté serveur en lignes de commande.

- IP (Internet Protocol): L'adresse IP vous attribue une adresse lors de votre connexion à un serveur.

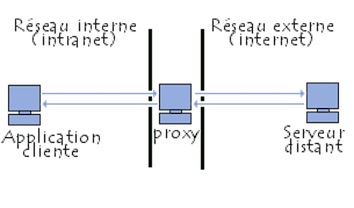

PROXY

Un serveur proxy est un ordinateur qui sert d’intermédiaire entre un navigateur Web et Internet dont le but est de faire les requêtes à la place d'un ordinateur. Le proxy participe à la sécurité du réseau.

Les serveurs proxy permettent de sécuriser et d'améliorer l'accès à certaines pages Web en les stockant en cache (ou copie). Ainsi, lorsqu’un navigateur envoie une requête sur la demande d'une page Web qui a été précédemment stockée, la réponse et le temps d'affichage en sont améliorés. L'utilisateur accède plus rapidement au site et ne sature pas le proxy pour sortir. Les serveurs proxy renforcent également la sécurité en filtrant certains contenus Web et les logiciels malveillants. Ils permettent aussi de «cacher» l'adresse IP de l'ordinateur client.

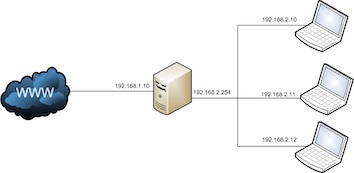

RÉSEAU LOCAL

Le réseau local ou LAN (Local Area Network) est un réseau informatique sur un espace restreint (habitation, bâtiment...) tel que les terminaux qui y participent (ordinateurs, etc.) s'envoient des données (trames au niveau de la couche de liaison) sans utiliser d’accès à Internet. Au niveau de l'adressage IP, un réseau local correspond généralement à un sous-réseau IP (même préfixe d'adresse IP). On interconnecte les réseaux locaux au moyen de routeurs.

RÉPÉTEUR

Le répéteur permet de répéter et régénérer un signal (devenu trop faible). Il utilise obligatoirement le même canal que le point d'accès, mais le SSID (nom du réseau) peut être différent ce qui permet de distinguer les 2 réseaux créés (souvent avec l'extension _EXT).

Si, en théorie, on peut doubler la portée du réseau WiFi, il faut savoir que le débit sera divisé par deux (variable selon configuration matérielle), car le répéteur utilise la moitié de la bande passante pour communiquer avec le routeur. Ex.: un modèle WiFi n 300 Mbit/s n’offrira donc qu’un débit théorique de 150 Mbit/s aux appareils connectés.

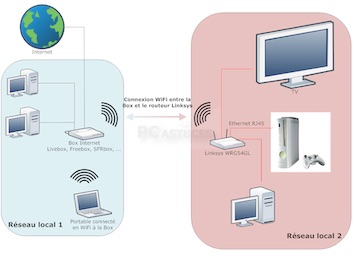

ROUTEUR

Le routeur est un matériel qui relie plusieurs réseaux, en établissant une «interconnexion». Il doit donc avoir une interface dans chacun des réseaux auquel il est connecté. (il a plusieurs cartes réseau, chacune reliée à un réseau). Son rôle va être d'aiguiller (router) les paquets reçus entre les différents réseaux.

Un routeur a pour fonction essentielle sur un réseau d'être un «centre de tri» donc il aiguille les paquets grâce à sa table de routage; la table de routage indique quelle passerelle utiliser pour joindre un réseau. Toute machine connectée à un réseau possède une table de routage, même une imprimante, un téléphone.

Si un routeur «route» les données, il a aussi d'autres fonctions:

- NAT: assure la translation des adresses IP internes (non uniques et souvent non routables) du réseau local à un ensemble d'adresses externes uniques et routables.

- Pare-feu: qui filtre le trafic entrant et sortant (sécurité).

- Redirection de ports: qui permet d'accorder un accès à un port d'ordinateur du réseau local à travers le routeur.

- Serveur DHCP: qui distribue automatiquement les adresses IP aux périphériques du réseau local.

- Un point d'accès Wifi (AP).

- Un switch réseau qui permet de brancher les appareils.

Les modems des FAI servent la plupart du temps de routeur et de passerelle, mais on peut désactiver ou non les fonctions de routage et de WiFi, dans ce cas il faut y brancher un routeur WiFi.

Actuellement les derniers routeurs sont compatibles avec la nouvelle norme WiFi ac, en plus de la norme G, et sont bibandes (2,4 GHz et 5 GHz).

ROUTEUR 4G / 5G

Routeur (voir ci-dessus) dont la partie modem permet à l'appareil de se connecter au réseau Internet 4G d'un opérateur mobile. La partie routeur AP va permettre de partager cette connexion Internet avec des appareils (ordinateurs, tablettes, etc.) par l'intermédiaire du WiFi ou en filaire avec des ports RJ45 sur l'appareil.

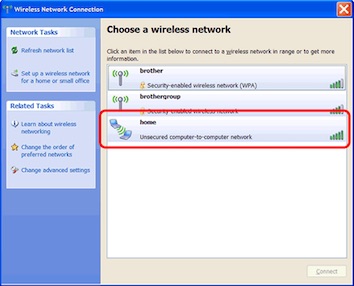

SSID (SERVICE SET IDENTIFIER)

Nom attribué à un réseau WiFi sous forme d'une clé alphanumérique de 32 caractères l'identifiant de manière unique. C'est donc le nom d'un réseau WiFi. Un client wireless a besoin de connaître le SSID du réseau sur lequel il veut se connecter.

Ne pas confondre avec BSSID (Base Service Set Identifier). Chaque point d'accès est identifié par une adresse MAC. ESSID (Extented Service Set Identifier) est le nom du réseau qui couvre plusieurs points d'accès participant au même réseau sans fil pour étendre la surface de couverture.

SWITCH

Un commutateur réseau ou switch en anglais permet de relier plusieurs machines entre elles. Il gère intelligemment (et mémorise) les trames et adresses qui circulent et les aiguille vers le bon port du boîtier. Un switch est un équipement qui relie plusieurs câbles dans un réseau informatique. Il s'agit le plus souvent d'un boîtier disposant de plusieurs (entre 4 et 48) ports Ethernet. Il a donc la même apparence qu'un concentrateur (hub, sorte de multiprise réseau, plus utilisé actuellement). Il est possible de mettre des switch en cascade (branchés l'un sur l'autre)... sans abus! (5 hop ou saut)

Contrairement à un hub, qui renvoie sur tous les ports les données qu'il reçoit, le commutateur sait surtout déterminer sur quel port il doit envoyer une trame (données), en fonction de l'adresse à laquelle cette trame est destinée.

Contrairement à un routeur, un commutateur ne s'occupe pas du protocole IP. Il utilise les adresses MAC et non les adresses IP pour diriger les données. Le commutateur construit donc dynamiquement une table qui associe des adresses MAC avec des ports correspondants. Vous entendrez parfois parler de pont ou bridge en anglais. Un pont n'est rien d'autre qu'un switch avec seulement deux ports.

TCP / IP

TCP/IP est l'ensemble des protocoles (règles de communication) utilisés pour le transfert des données sur Internet.

- IP signifie Internet Protocol: protocole utilisé sur Internet. Le protocole IP permet aux ordinateurs reliés à ces réseaux de dialoguer entre eux via une adresse.

- TCP vérifie le transport en découpant les gros paquets de données en paquets plus petits pour que IP les accepte donc en numérotant les paquets, et à la réception en les réassemblant avant de les donner aux logiciels.

URL (UNIFORM RESSOURCE LOCATOR)

Une URL est un format universel pour désigner une ressource Internet. C'est une simple ligne de texte qui permet de retrouver une ressource (texte, image, musique, vidéo, programme...) sur Internet. C'est la ligne de texte que vous voyez dans votre navigateur (http://... http://www.allocine.fr/seance/salle_gen_csalle=P0728.html

L'URL répond à 3 questions:

- comment? (http://)= nom du protocole.

- où? (www.allocine.fr/)= nom du serveur.

- quoi? (seance/salle_gen_csalle=P0728.html)= chemin d'accès.

Ce sont des serveurs DNS qui les comprennent, trient et orientent les recherches. En fait ces adresses URL correspondent à une adresse IP d'ordinateur où se situe l'information ex.: 224.31.192.5 est équivalent à www.truc.ca

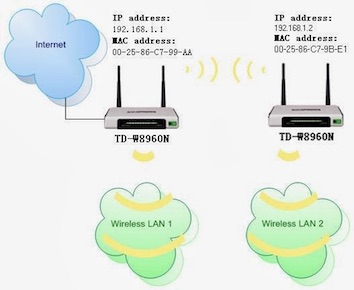

WDS (WIRELESS DISTRIBUTION SYSTEM)

Le WDS est une fonctionnalité qui permet de relier deux points d'accès entre eux (ou plus), dans le but d'augmenter la portée du signal et/ou le nombre de connexions en établissant une liaison entre les points d'accès à l'aide des adresses MAC. Ensuite diverses possibilités de configurations existent (répéteur, bridge, bridge avec AP... selon les modèles). Pour fonctionner, le WDS doit être implémenté sur les deux points d'accès et donc le matériel utilisé doit pouvoir être configuré en WDS. La plupart des routeurs actuels ne le permettent pas, aussi faut-il, dans ce cas, ajouter un routeur / AP compatible WDS. Mieux vaut utiliser 2 AP identiques d'un même fabricant.

WIFI (WIRELESS FIDELITY)

Le WiFi ou Ethernet sans-fil est un ensemble de protocoles de communication sans-fil régis par les normes du groupe 802.11. Un réseau WiFi permet de relier par ondes radio plusieurs appareils informatiques (ordinateur, routeur, smartphone, etc.) au sein d'un réseau informatique afin de permettre la transmission de données entre eux.

En 2018, il existe une nouvelle appellation! En effet, la WiFi Alliance a décidé de remplacer les lettres par des chiffres pour désigner les générations de réseau sans fil. Ainsi, le futur WiFi 802.11ax devient ainsi tout simplement WiFi 6. Cette terminologie peut également être utilisée pour désigner les générations WiFi précédentes, WiFi 4 pour 802.11n ou WiFi 5 pour 802.11ac, dernier standard de transmission entré en vigueur.

Bande simple ou bibande ? Si vous n’avez qu’un ou deux appareils nécessitant le WiFi, un routeur à bande simple devrait convenir. Mais si vous possédez plusieurs appareils, une grande maison et une terrasse où il fait bon vous prélasser avec une tablette ou un portable, il vaut mieux opter pour un routeur « bibande » qui peut diffuser simultanément aux fréquences 2,4 GHz et 5 GHz.

2,4 GHz : Cette fréquence permet une grande portée, mais elle est plus sujette aux interférences que la 5 GHz, parce que d’autres appareils (comme les téléphones sans fil) peuvent l’utiliser. Elle suffit pour les appareils qui ne sont pas très gourmands, comme les téléphones intelligents.

5 GHz : Cette fréquence sera idéale si vous aimez regarder des films qui prennent beaucoup de bande passante. Votre ordinateur et votre appareil de vidéo à la demande , ou votre télé intelligente, auront recours à la 5 GHz, pour autant qu’ils soient compatibles avec cette fréquence.

Le WiFi ac est désormais intégré dans tous les nouveaux produits actuels, il est devenu le quasi standard. Il détrône le standard le plus répandu, le WiFi 802.11n, qui propose une portée de 100 mètres pour un débit théorique jusqu’à 300 Mb/s (ou 150 Mb/s sur une antenne). La spécificité du n est la présence du MIMO (acronyme de Multiple Input Multiple Output) qui permet à un appareil de disposer de plusieurs antennes pour envoyer et recevoir les informations. Le wifi ac utilise uniquement la bande de fréquence 5 Ghz, moins perturbée et moins encombrée que la classique 2,4 Ghz utilisée auparavant, pour des débits théoriques annoncés jusqu'à 1,3 Gb/s. En réalité, sur nos périphériques type smartphones ou tablettes, le débit sera de 450 Mb/s (généralement une seule antenne interne) ce qui est tout de même 3 fois plus puissant que les 150 Mb/s du WiFi n!

L’autre gros changement est dans la diffusion des ondes: le «Beamforming». Autrefois l’émetteur transmettait à pleine puissance un signal en cercle autour de lui, captant les récepteurs dans toute la zone et laissant d’autres zones «mortes» qui font elles-mêmes des interférences inutiles. Le principe du «Beamforming» est de toujours diffuser en cercle, mais dès détection du récepteur de concentrer un signal directionnel vers lui.

Le WiFi ac n'a que des avantages, grâce à ces changements dans le fonctionnement et la méthode de diffusion du signal: il sera moins perturbé, plus rapide, plus intense et par conséquent réduira la consommation des appareils équipés.

Rétrocompatibilité avec les anciens appareils? L’utilisation d’une bande 5 Ghz pourrait être gênante, car seuls les périphériques équipés de WiFi 802.11n (ou WiFi 802.11a) sont compatibles. Les fabricants de puces nous rassurent: le WiFi ac sera proposé dans un premier temps en double bande ac+n pour être compatible avec l’ensemble des normes existantes. Par ailleurs, il faut savoir que si deux appareils sont situés sur la même bande de fréquence, l’appareil qui supporte la norme la plus récente (ou plus performante) s’adaptera à la norme la plus ancienne (ou moins performante). Un routeur doté de la norme 802.11ac n’atteindra sa vitesse de transfert maximale que si vos appareils électroniques sont compatibles avec cette norme .

Plus vous connectez d'appareils sur votre réseau sans-fil et plus votre signal WiFi est faible. Cela s’explique par le fait que les routeurs actuels envoient le signal WiFi à un seul appareil à la fois. Avec ces routeurs Single-User (SU-MIMO), chacun des appareils attend son tour pour envoyer et recevoir des données sur le réseau Internet. Et dès qu'un appareil se connecte à votre réseau WiFi, la file d'attente se rallonge. Heureusement, il existe une nouvelle norme technologique qui permet de réduire considérablement ce temps d'attente : la technologie MU-MIMO.

La technologie Multi-Utilisateur, Multiple-Input, Multiple-Output, plus connue sous le nom de MU-MIMO (nouvelle technologie AC ou encore AC Wave 2), permet à un routeur WiFi de communiquer avec plusieurs appareils sans-fil simultanément. Cela réduit considérablement le temps d'attente de chaque appareil et permet d'obtenir un réseau sans-fil beaucoup plus performant. Étant donné qu'une famille possède en moyenne jusqu'à huit appareils connectés simultanément au réseau sans-fil domestique, la technologie MU-MIMO améliore fortement l'expérience WiFi.

WISP (WIRELESS INTERNET SERVICE PROVIDER)

Rappel: Un Hotspot est un point d'accès sans-fil à des services Web sur Internet. Le hotspot (dans un café, aéroport, gare...) donne donc accès à un réseau sans-fil WiFi permettant aux utilisateurs de terminaux mobiles de se connecter à Internet. L'accès ainsi fourni peut être gratuit ou payant pour l'utilisateur. Les opérateurs, derrière les hotspots, sont appelés WISP (Wirelles Internet Service Provider = Fournissseur d'Internet sans-fil)

Un routeur peut avoir un mode «client WISP» (ISP sans-fil = WISP) qui permet d'utiliser un routeur client permettant de recevoir Internet à partir du WiFi et de le redistribuer à vos appareils.

Le mode WISP signifie que le routeur se connecte au réseau de l'hôtel comme un client (comme votre ordinateur portable, en fait), mais ensuite il crée un nouveau réseau en utilisant le Réseau de l'hôtel de la même manière que votre routeur utilise la connexion Internet. Cela permet alors de se connecter à la page Web du réseau d'hôtel en utilisant votre dispositif connecté au routeur (smartphone, tablette, ordinateur portable). Tous les périphériques auront accès à Internet, car le réseau de l'hôtel ne verra que le routeur. Il ne verra pas l'ordinateur portable ou Chromecast ou smartphone ni rien d'autre et personne d'autre ne verra votre Chromecast.

WLAN (WIRELESS LOCAL AREA NETWORK)

WLAN ou réseau local sans-fil est un réseau local qui utilise le WiFi (ondes radio) à la place des câbles. Il nécessite généralement un (ou plusieurs) Point d'Accès (PA) souvent réalisé par les routeurs des FAI ou par des passerelles-routeurs.

WPA (WI-FI PROTECTED ACCESS)

WPA puis WPA2 est une solution de sécurisation de réseau WiFi proposé par la WiFi Alliance, afin de combler les lacunes du WEP. Le protocole utilisé (TKIP) permet la génération aléatoire de clés et offre la possibilité de modifier la clé de chiffrement plusieurs fois par seconde, pour plus de sécurité (voir à "clé de cryptage wifi").

WPS (WI-FI PROTECTED SETUP)

Standard de réseau local sans-fil simple et sécurisé afin de simplifier la phase de configuration de la sécurité des réseaux sans-fil. Il permet à des particuliers ayant peu de connaissances sur la sécurité de configurer un accès WPA, supporté par les appareils WiFi. Le plus souvent, l'utilisateur voulant ajouter un périphérique au réseau presse un bouton (physique ou virtuel), à la fois sur le point d'accès et sur le nouvel appareil.